跨链DEX聚合器Transit Swap攻击分析

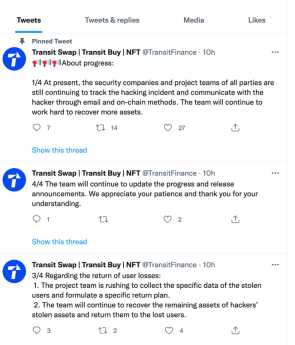

10月2日,跨链 DEX 聚合器Transit Swap遭到进攻,造成很多用户资金从钱夹里被取下,预估损害超 2100 万美金。Transit Finance称,多方安全公司和团队还在继续跟踪黑客事情,并且通过电子邮件、链上等的方式和黑客进行交流。团队已经赶紧搜集失窃用户具体的数据信息,制订具体退还计划方案。与此同时精英团队还将继续讨回黑客失窃资产的剩下资产,并把它退还给遗失的用户。结束发表文章前,黑客早已偿还约70%的资产。

黑客详细地址:0x75F2abA6a44580D7be2C4e42885D4a1917bFFD46

Hyperlab 室验室依据链上买卖展开分析,本次进攻所发生的要主要原因是 Transit Swap 协议书在开展代币兑换时并没有对用户传到的信息进行全面的查验,造成了随意外界调用问题。

从总体上,

用户在使用Transit Swap开展换取时,会调用一个代理合约(0x8785bb8deae13783b24d7afe250d42ea7d7e9d72)。这一代理合约会依据货币的类型挑选途径。随后路由器桥合约(0x0B47275E0Fe7D5054373778960c99FD24F59ff52)会调用管理权限合约(0xed1afc8c4604958c2f38a3408fa63b32e737c428)的claimtokens开展转帐。而 claimTokens 函数是根据调用特定货币合约的 transferFrom 函数公式开展转帐的。其接收到的主要参数均由顶层路由器桥合约传到,本来就没有对这种主要参数做出任何限定,只查看了调用者应为路由器代理合约或路由桥合约。

网络攻击运用路由器代理合约、路由器桥合约与管理权限合约未对传到的信息开展安全检查的不足,根据路由器代理合约传到结构后数据信息调用路由器桥合约的 callBytes 函数公式。callBytes 函数解析出网络攻击指定换取合约与兑换数据信息。这时换取合约被选定为管理权限合约详细地址,换取数据信息被选定为调用 claimTokens 函数公式将特定用户的货币转到网络攻击特定地址中。从而网络攻击完成了盗取全部对管理权限合约开展授权用户的货币。

Hyperlab 室验室提示,在跨合约的函数公式调用时,合约开发人员必须对用户传到的信息进行全面的查验,对其下一层对顶层给出的传参开展恰当校检。对Transit Swap用户来讲,需停用Transit Swap,并提升自己对区块链钱夹的安全防范意识,特别是对DEX 的router的无尽受权管理权限维持慎重。

转载:驼鸟区块链

- 免责声明

- 世链财经作为开放的信息发布平台,所有资讯仅代表作者个人观点,与世链财经无关。如文章、图片、音频或视频出现侵权、违规及其他不当言论,请提供相关材料,发送到:2785592653@qq.com。

- 风险提示:本站所提供的资讯不代表任何投资暗示。投资有风险,入市须谨慎。

- 世链粉丝群:提供最新热点新闻,空投糖果、红包等福利,微信:msy2134。

HyperLab

HyperLab